🌐 عند تصفح الإنترنت، يتم تبادل طلبات واستجابات بين المتصفح والخادم عبر بروتوكول HTTP. ضمن هذه الطلبات، توجد العديد من البيانات منها الـ security headers، والتي تتحكم بكيفية تعامل المتصفح مع الموقع، سواء كان ذلك بحماية المستخدمين من الهجمات، تحسين تجربة التصفح، أو منع تسريب البيانات.

👈🏻 عند إجراء اختبارات الاختراق (Penetration Testing)، يتحقق خبراء الأمن السيبراني من وجود Security Headers HTTP للتأكد من أنها مُفعّلة بشكل صحيح. فغياب أي منها يمكن أن يفتح الباب أمام ثغرات خطيرة تؤدي إلى هجمات متقدمة!

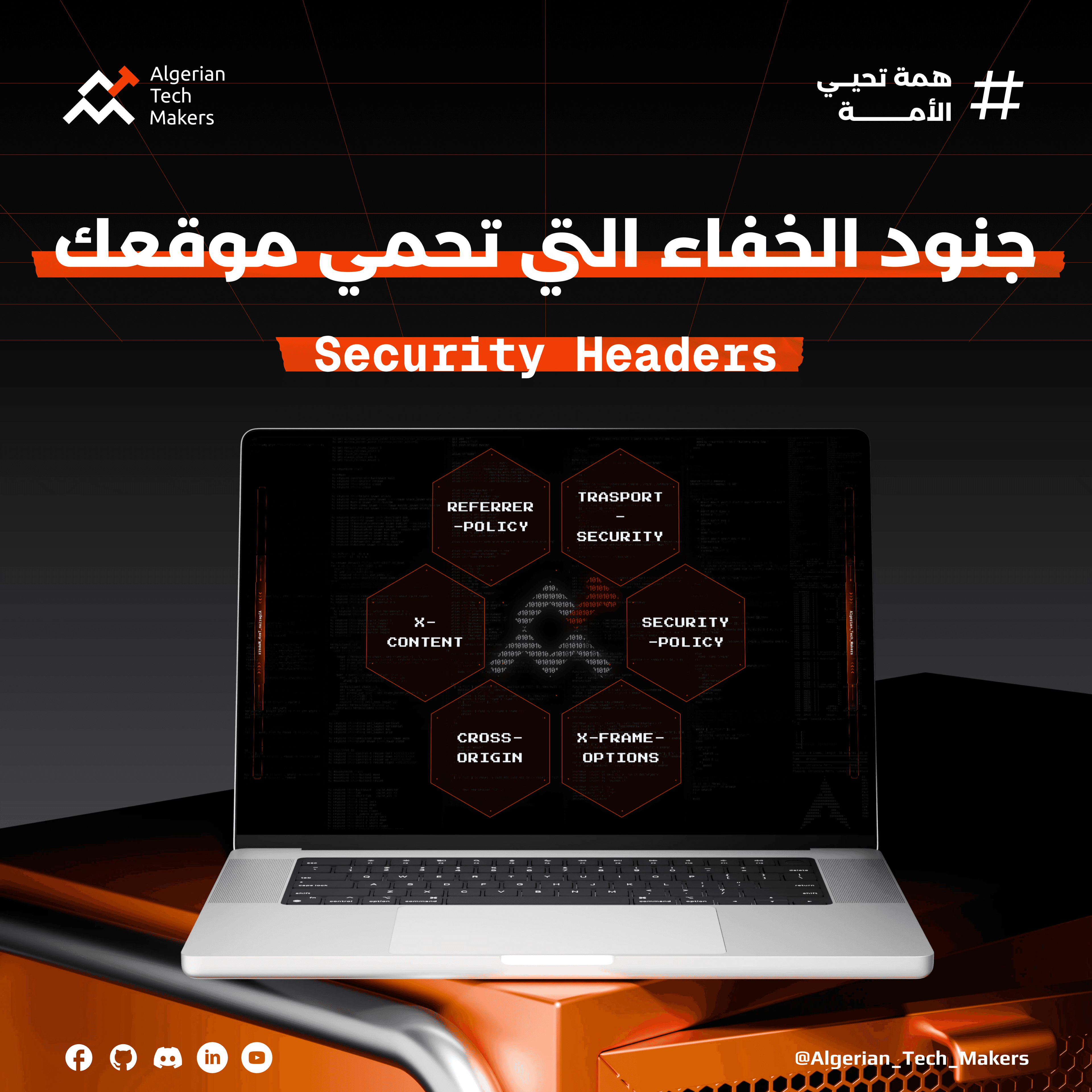

فيا تُرى، ماهو دور كل Header ?🤔

تابع معنا : 👇🏻

🔻 1- X-Frame-Options

🔒 يمنع هذا الرأس هجمات النقر الاحتيالي (Clickjacking) من خلال التحكم في إمكانية عرض موقعك داخل إطارات iframe.

🔸 يسمح غيابه للمهاجمين تضمين موقعك في صفحات ضارة لخداع المستخدمين للنقر على عناصر حساسة، مما قد يؤدي إلى سرقة البيانات أو تنفيذ أوامر غير مقصودة.

🔻 2- Content-Security-Policy (CSP)

🔒 هذا الرأس هو خط الدفاع الأول ضد هجمات البرمجة النصية عبر المواقع (XSS) من خلال تحديد مصادر المحتوى المسموح بها (مثل السكربتات والصور).

🔸يسمح غيابه للمهاجمين بإدخال أكواد ضارة في موقعك، مما يؤدي إلى سرقة الجلسات (Session Hijacking) أو نشر برمجيات خبيثة للمستخدمين.

🔻 3- Strict-Transport-Security (HSTS)

🔒 يضمن هذا الرأس أن جميع الاتصالات مع الموقع تتم عبر بروتوكول HTTPS، مما يمنع هجمات تقليل البروتوكول أو الاعتراض (MITM).

🔸 يسمح غيابه للمهاجمين باعتراض البيانات المرسلة عبر HTTP، مما يعرّض كلمات المرور والمعلومات الحساسة للتسريب

🔻 4- X-Content-Type-Options

🔒 يمنع هذا الرأس المتصفحات من تغيير نوع الملفات (MIME) لتقليل خطر هجمات MIME-sniffing.

🔸يسمح غيابه للمهاجمون بتحميل ملفات تبدو آمنة ولكنها تحتوي على أكواد خبيثة تُنفذ تلقائيًا.

🔻 5- Referrer-Policy

🔒 يتحكم هذا الرأس في كمية المعلومات التي تُرسل عند الانتقال من موقعك إلى موقع آخر.

🔸 يسمح غيابه بـ تسريب روابط تحتوي على معلومات حساسة (مثل رموز الجلسات أو بيانات المستخدم) إلى جهات خارجية غير موثوقة.

🔻 6- Permissions-Policy (Feature-Policy سابقًا)

🔒 يحدد هذا الرأس الصلاحيات التي يمكن للمتصفح استخدامها، مثل الكاميرا، الميكروفون، أو الموقع الجغرافي.

🔸 يسمح غيابه للبرمجيات الخبيثة باستغلال ميزات المتصفح لسرقة بيانات حساسة أو التجسس على المستخدمين.

🔻 7- Cross-Origin-Resource-Policy (CORP)

🔒 يمنع هذا الرأس تحميل موارد الموقع من أصول غير مصرح بها.

🔸 يمكن للمهاجمين استغلال هذا الغياب لتنفيذ هجمات تسريب بيانات أو إساءة استخدام المحتوى الخاص بموقعك.

👈🏻 كيف تحمي موقعك؟

🔸 قم بمراجعة الرؤوس الأمنية بانتظام باستخدام أدوات فحص مثل OWASP ZAP أو Burp Suite أو بعض المواقع مثل https://securityheaders.com/

🔸 تأكد من تفعيل الـheaders الأكثر أهمية مثل CSP وHSTS.

🔸 حافظ على تحديث السرفر الخاص بك لتفعيل أحدث السياسات الأمنية.